Korzystając z wyjątkowej, 25. rocznicy Macintosha eksperci z Kaspersky Lab postanowili przyjrzeć się, jak na przestrzeni ostatnich kilku lat rozwijał się temat szkodliwych programów i ogólnie pojętego bezpieczeństwa w świecie komputerów Apple.

Ze względu na stosunkowo niewielki – choć bardzo szybko rosnący – udział w rynku, komputery firmy Apple nie przyciągają uwagi cyberprzestępców. Z tego względu użytkownicy Maków czują się bezpieczni. Jednak to, że nie jesteśmy na celowniku nie oznacza, że jesteśmy niepokonani. Dowodzą tego okresowo pojawiające się szkodliwe programy „proof-of-concept” demonstrujące działanie technologii infekowania systemu Mac OS X.

Na początku 2006 roku pojawiły się dwa przykłady działających szkodliwych programów dla Maków. Pierwszym był IM-Worm.OSX.Leap.a pojawiający się w komputerze jako plik o nazwie „latestpics” z typową dla systemu OS X ikoną symbolizującą plik JPG. Szkodnik zachęcał do uruchomienia rzekomymi zrzutami ekranu z nowej wersji systemu OS X – 10.5 (Leopard). W rzeczywistości był to plik wykonywalny działający na architekturze PowerPC. Szkodnik potrafił infekować inne aplikacje, jednak ze względu na błędy programistyczne zarażone programy przestawały się uruchamiać. Poza tym, Leap próbował rozsyłać swoje kopie do wszystkich użytkowników dodanych do listy kontaktów iChata (komunikator wbudowany w system OS X).

Około miesiąc później pojawił się drugi robak – Worm.OSX.Inqtana.a. Wykorzystywał on lukę w implementacji Bluetootha. Rozprzestrzeniał się poprzez żądania wysłania danych – Object Exchange (OBEX) Push – do potencjalnych ofiar. Po zaakceptowaniu takich danych przez atakowanego użytkownika robak umieszczał na jego komputerze dwa pliki i kontynuował próby rozsyłania się do wszystkich urządzeń z Bluetoothem znajdujących się w zasięgu.

W tym samym roku firma Apple zdecydowała się na zmianę architektury swoich komputerów z PowerPC na x86, co pozwoliło na zaoferowanie użytkownikom Maków całkowicie nowych funkcji. Jedną z nich była możliwość uruchomienia systemu Microsoft Windows przy użyciu narzędzia Bootcamp stworzonego przez Apple. Bootcamp pozwala na swego rodzaju oszukanie systemu Windows tak, aby „myślał”, że ma do dyspozycji konwencjonalny BIOS a nie podsystem EFI (Extensible Firmware Interface) wykorzystywany w komputerach spod znaku nadgryzionego jabłka. Posunięcie to zachęciło wielu potencjalnych klientów do przejścia na Maki, ponieważ nie musieli się obawiać tego, że nie będą mogli już pracować z aplikacjami działającymi wyłącznie w systemach Microsoftu. Ponadto, zmiana architektury umożliwiła firmie Apple znaczne obniżenie cen swoich komputerów, co spowodowało jeszcze większe spopularyzowanie Maków. Nie umknęło to także twórcom szkodliwych programów.

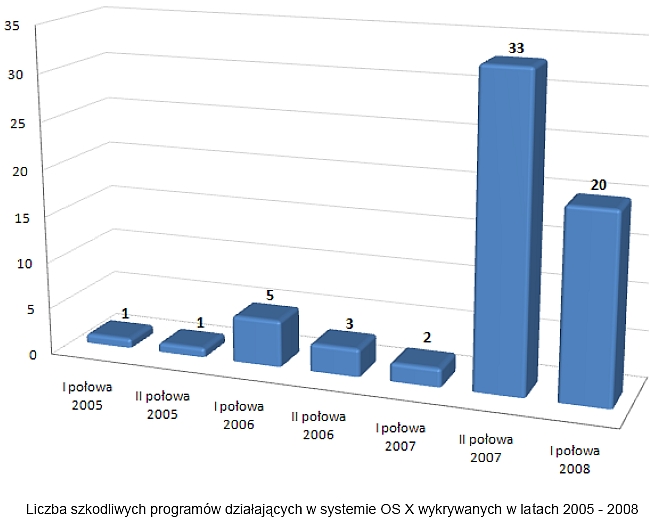

Wykres prezentuje wzrost liczby wykrywanych szkodliwych programów na przestrzeni ubiegłych lat. Liczby te są co prawda bardzo niskie – w szczególności, jeżeli porównamy je z ilością szkodliwych programów dla systemów Windows – jednak bardzo duży wzrost w 2007 roku może być alarmujący. Gdy udział Maków w rynku osiągnie pewien poziom, zorientowani na zysk cyberprzestępcy nie odpuszczą sobie tego sektora. Perspektywa ta nie dotyczy wyłącznie Maków – inne produkty Apple, takie jak iPod czy iPhone, także mogą znaleźć się na cyberprzestępczym celowniku.

„Niezależnie od ilości szkodliwych programów, jakie potencjalnie mogą infekować komputery firmy Apple, ich użytkownicy powinni przestrzegać pewnych zasad bezpieczeństwa”, mówi Piotr Kupczyk, dyrektor działu prasowego, Kaspersky Lab Polska. „Nie możemy zapominać o regularnym uaktualnianiu systemy operacyjnego, a w szczególności programów iTunes oraz Safari. Maki są obecnie najmniej atakowanymi komputerami na rynku – to jest fakt. Nie oznacza to jednak, że ich użytkownicy mogą całkowicie odpuścić sobie temat bezpieczeństwa. Higiena użytkowania komputera jest niezbędna to tego, abyśmy mogli się cieszyć bezawaryjnym i sprawnie działającym systemem. Podsumowując – wszystkiego najlepszego Macintosh! Życzymy kolejnych 25 lat bez szkodliwych programów i ataków cyberprzestępców!”